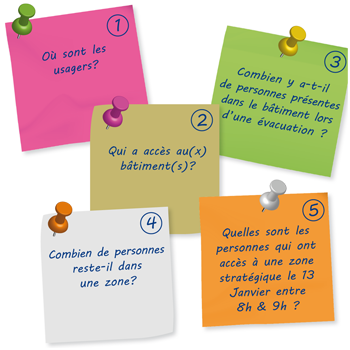

Philosophie. La première étape consiste à fermer physiquement l'ensemble des accès à un bâtiment ou un site. De choisir ensuite un identifiant pour chaque utilisateur et de lui attribuer des plages d'accès autorisés. Le système de contrôle d'accès doit pouvoir répondre aux questions suivantes :

| Les objectifs fondamentaux du contrôle d'accès sont donc la limitation des accès aux personnes habilitées et la traçabilité de tous les événements, accompagnées d'un outil de filtre pour la présentation de rapports. Lecteurs et identifants : • Proximité 125 Khz, Mifare-Desfire, Legic • Téléphone mobile et tablette NFC (androïde 4) • Biométrie: empreintes digitales, morphologie de la main, reconnaissance faciale • Tout type de lecteur • Clavier codeur Système centralisé en temps réel : • Solution IP et/ou RS485 • Garniture ou cylindre de porte en ligne (Aperio) Serrure autonome Beelock : • Système avec droits d'accès sur le badge • Consolidation des événements par le badge usager en moins de 24 heures • 4095 serrures | |

- Accueil

- Applications

-

Produits

- Contrôle d'accès - DBM6000

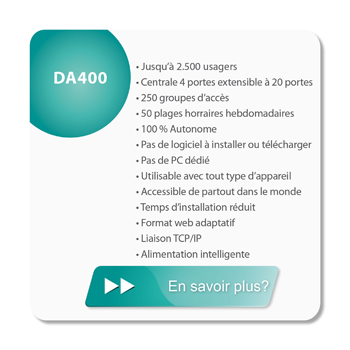

- Contrôle d'accès autonome DA400

- Skypass-Solution Cloud

- Solution Data On card -Sans Fil

- Gestion des visiteurs

- Gestion de parking privatif

- Impression des badges

- Chaine du froid - ECO 16

- Gestion technique de bâtiments

- Intégration vidéo surveillance

- Alarme anti-intrusion

- Nos Lecteurs .....

- Dinec

-

News

- Contact